Hva er roten til tillit?

Sammendrag av artikkelen: Root of Trust

En tillitsrot, for eksempel en maskinvaresikkerhetsnøkkel, tilbyr en fysisk og kryptografisk garanti for besittelse av en unik maskinvareapparat. Det private nøkkelmaterialet eller “hemmelig” kan ikke trekkes ut ettersom den eksterne autentisatoren ikke kan klones eller tukles med, og personvernhemmelighetene kan ikke avsløres.

En silisiumbasert maskinvarerot av tillit faller i to kategorier: fast funksjon og programmerbar. I hovedsak er en fast funksjonsrot av tillit en statsmaskin. Disse er vanligvis kompakte og designet for å utføre et spesifikt sett med funksjoner som datakryptering, sertifikatvalidering og nøkkelstyring.

Hardware Root of Trust (HWrot) er en sikkerhetsmekanisme som brukes i System on ChIP (SOC) design for å gi et minimum følgende: kryptografiske funksjoner og pålitelige utførelsesmiljø (TEE).

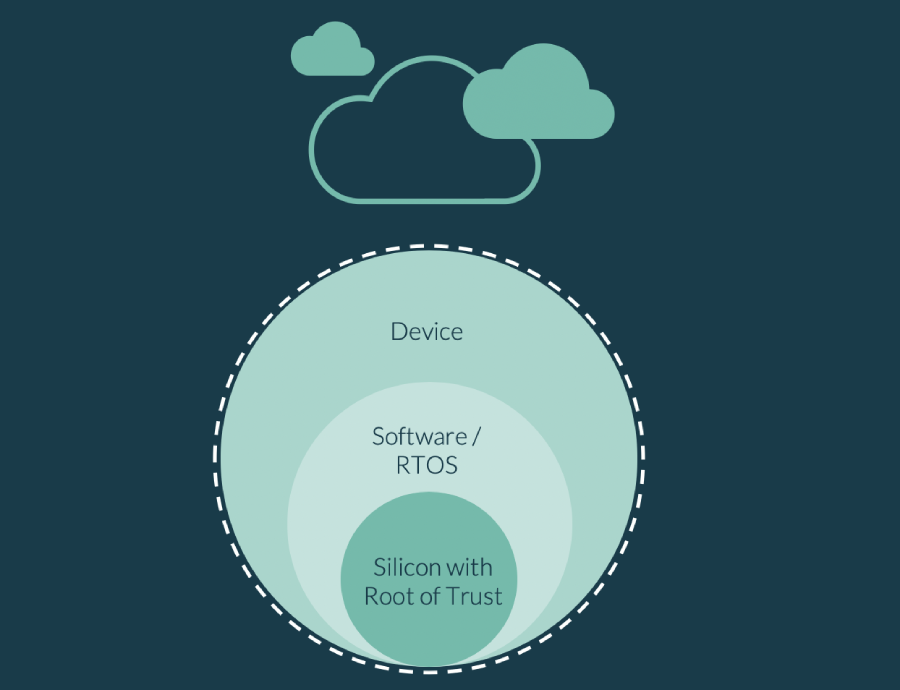

En rot av tillit består av identitet og kryptografiske nøkler forankret i maskinvaren til en enhet. Den etablerer en unik, uforanderlig og uklar identitet for å autorisere en enhet i IoT -nettverket.

I datasikkerhet etableres en tillitskjede ved å validere hver komponent av maskinvare og programvare fra sluttenheten og opp til rotsertifikatet. Det er ment å sikre at bare pålitelig programvare og maskinvare kan brukes mens du fremdeles beholder fleksibiliteten.

Rotnøkler, også kjent som Customer Root Keys (CRKS), er primære ressurser i Hyper Protect Crypto Services. De er symmetriske nøkkelpakningstaster som brukes som tillitsrøtter for innpakning (kryptering) og utpakning (dekryptering) andre datakrypteringsnøkler (Deks) som er lagret i en datatjeneste.

Roten til tillit er ideelt basert på en maskinvare-validert oppstartsprosess for å sikre at systemet bare kan startes ved å bruke kode fra en uforanderlig kilde.

De tre dimensjonene av tillit: En lang historie med forskning viser at tillit kan deles inn i tre komponenter: kompetanse, ærlighet og velvilje.

Den pålitelige plattformmodulen brukes ofte som grunnlag for en maskinvarerot av tillit, som igjen er grunnlaget for mange av sikkerhetsfunksjonene på et datasystem.

I datasikkerhet blir digitale sertifikater bekreftet ved hjelp av en tillitskjede. Tillitsankeret for det digitale sertifikatet er Root Certificate Authority (CA). Sertifikathierarkiet er en struktur av sertifikater som lar enkeltpersoner verifisere gyldigheten av et sertifikatutsteder.

Root of Trust (ROT) er en kilde som alltid kan stole på i et kryptografisk system. Fordi kryptografisk sikkerhet er avhengig av nøkler for å kryptere og dekryptere data og utføre funksjoner som å generere digitale signaturer og verifisere signaturer, inkluderer ROT -ordninger generelt en herdet maskinvaremodul.

Spørsmål og svar:

1. Hva er roten til tillitsnøkkelen?

En tillitsrot, for eksempel en maskinvaresikkerhetsnøkkel, tilbyr en fysisk og kryptografisk garanti for besittelse av en unik maskinvareapparat. Det private nøkkelmaterialet eller “hemmelig” kan ikke trekkes ut ettersom den eksterne autentisatoren ikke kan klones eller tukles med, og personvernhemmelighetene kan ikke avsløres.

2. Hva er de forskjellige typene av tillit?

En silisiumbasert maskinvarerot av tillit faller i to kategorier: fast funksjon og programmerbar. I hovedsak er en fast funksjonsrot av tillit en statsmaskin. Disse er vanligvis kompakte og designet for å utføre et spesifikt sett med funksjoner som datakryptering, sertifikatvalidering og nøkkelstyring.

3. Hva er maskinvareroten til tillit?

Hardware Root of Trust (HWrot) er en sikkerhetsmekanisme som brukes i System on ChIP (SOC) design for å gi et minimum følgende: kryptografiske funksjoner og pålitelige utførelsesmiljø (TEE).

4. Hva er roten til tillits -IP?

En rot av tillit består av identitet og kryptografiske nøkler forankret i maskinvaren til en enhet. Den etablerer en unik, uforanderlig og uklar identitet for å autorisere en enhet i IoT -nettverket.

5. Hvor er tillitskjeden forankret?

I datasikkerhet etableres en tillitskjede ved å validere hver komponent av maskinvare og programvare fra sluttenheten og opp til rotsertifikatet. Det er ment å sikre at bare pålitelig programvare og maskinvare kan brukes mens du fremdeles beholder fleksibiliteten.

6. Hva er en rotnøkkel?

Rotnøkler, også kjent som Customer Root Keys (CRKS), er primære ressurser i Hyper Protect Crypto Services. De er symmetriske nøkkelpakningstaster som brukes som tillitsrøtter for innpakning (kryptering) og utpakning (dekryptering) andre datakrypteringsnøkler (Deks) som er lagret i en datatjeneste.

7. Hvordan etableres roten til tillit?

Roten til tillit er ideelt basert på en maskinvare-validert oppstartsprosess for å sikre at systemet bare kan startes ved å bruke kode fra en uforanderlig kilde.

8. Hva er de tre nivåene av tillit?

De tre dimensjonene av tillit: En lang historie med forskning viser at tillit kan deles inn i tre komponenter: kompetanse, ærlighet og velvilje.

9. Er TPM en root til tillit?

Den pålitelige plattformmodulen brukes ofte som grunnlag for en maskinvarerot av tillit, som igjen er grunnlaget for mange av sikkerhetsfunksjonene på et datasystem.

10. Hva er tillitskjeden og tillitenes rot?

I datasikkerhet blir digitale sertifikater bekreftet ved hjelp av en tillitskjede. Tillitsankeret for det digitale sertifikatet er Root Certificate Authority (CA). Sertifikathierarkiet er en struktur av sertifikater som lar enkeltpersoner verifisere gyldigheten av et sertifikatutsteder.

11. Hva er roten til tillit for dummies?

Root of Trust (ROT) er en kilde som alltid kan stole på i et kryptografisk system. Fordi kryptografisk sikkerhet er avhengig av nøkler for å kryptere og dekryptere data og utføre funksjoner som å generere digitale signaturer og verifisere signaturer, inkluderer ROT -ordninger generelt en herdet maskinvaremodul.

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hva er roten til tillitsnøkkelen

En tillitsrot, for eksempel en maskinvaresikkerhetsnøkkel, tilbyr en fysisk og kryptografisk garanti for besittelse av en unik maskinvareapparat. Det private nøkkelmaterialet eller “hemmelig” kan ikke trekkes ut ettersom den eksterne autentisatoren ikke kan klones eller tukles med, og personvernhemmelighetene kan ikke avsløres.

Hurtigbufret

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hva er de forskjellige typene av tillit

En silisiumbasert maskinvarerot av tillit faller i to kategorier: fast funksjon og programmerbar. I hovedsak er en fast funksjonsrot av tillit en statsmaskin. Disse er vanligvis kompakte og designet for å utføre et spesifikt sett med funksjoner som datakryptering, sertifikatvalidering og nøkkelstyring.

Hurtigbufret

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hva er maskinvareroten til tillit

Hva er maskinvarerot til tillit HWrot er en sikkerhetsmekanisme som brukes i System on ChIP (SOC) design for å gi et minimum følgende: Kryptografiske funksjoner. Trusted Execution Environment (TEE)

Hurtigbufret

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hva er roten til tillits -IP

En rot av tillit består av identitet og kryptografiske nøkler forankret i maskinvaren til en enhet. Den etablerer en unik, uforanderlig og uklar identitet for å autorisere en enhet i IoT -nettverket.

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hvor er tillitskjeden forankret

I datasikkerhet etableres en tillitskjede ved å validere hver komponent av maskinvare og programvare fra sluttenheten og opp til rotsertifikatet. Det er ment å sikre at bare pålitelig programvare og maskinvare kan brukes mens du fremdeles beholder fleksibiliteten.

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hva er en rotnøkkel

Rotnøkler, også kjent som Customer Root Keys (CRKS), er primære ressurser i Hyper Protect Crypto Services. De er symmetriske nøkkelpakningstaster som brukes som tillitsrøtter for innpakning (kryptering) og utpakning (dekryptering) andre datakrypteringsnøkler (Deks) som er lagret i en datatjeneste.

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hvordan etableres roten til tillit

Roten til tillit er ideelt basert på en maskinvare-validert oppstartsprosess for å sikre at systemet bare kan startes ved å bruke kode fra en uforanderlig kilde.

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hva er de tre nivåene av tillit

De tre dimensjonene av tillit

En lang historie med forskning viser at tillit kan deles opp i tre komponenter: kompetanse, ærlighet og velvilje.

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Er TPM en root til tillit

Den pålitelige plattformmodulen brukes ofte som grunnlag for en maskinvarerot av tillit, som igjen er grunnlaget for mange av sikkerhetsfunksjonene på et datasystem.

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hva er tillitskjeden og tillitenes rot

I datasikkerhet blir digitale sertifikater bekreftet ved hjelp av en tillitskjede. Tillitsankeret for det digitale sertifikatet er Root Certificate Authority (CA). Sertifikathierarkiet er en struktur av sertifikater som lar enkeltpersoner verifisere gyldigheten av et sertifikatutsteder.

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hva er roten til tillit for dummies

Root of Trust (ROT) er en kilde som alltid kan stole på i et kryptografisk system. Fordi kryptografisk sikkerhet er avhengig av nøkler for å kryptere og dekryptere data og utføre funksjoner som å generere digitale signaturer og verifisere signaturer, inkluderer ROT -ordninger generelt en herdet maskinvaremodul.

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hva er de 5 rotnøklene

I venstre panel er det fem rotnøkler, hkey_classes_root, hkey_current_user, hkey_local_machine, hkey_users og hkey_current_config. Disse rotnøklene danner den grunnleggende strukturen i vindusregisteret.

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Er roten den samme som nøkkelen

Rotnotatet definerer ‘nøkkelen til en akkord’. For eksempel, hvis du spilte et stort akkord, og rotnoten var en ‘C’. Akkorden ville være ‘C major’. Eller, hvis akkorden var mindre og rotnoten var en ‘A’.

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hva er forskjellen mellom roten til tillit og tillitsanker

Trusted Root Certificate Store (aka TrustStore i Java)- refererer til en container som har en liste over pålitelige sertifikater. Dette er enten mellomliggende sertifikater eller rotsertifikater. Et tillitsanker refererer til det største sertifikatet i en sertifikatkjede.

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hva er de 4 C -er av tillit

Det er 4 elementer som skaper tillit: kompetanse, omsorg, engasjement, konsistens.

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hva er de 5 søylene av tillit

De 5 søylene i TrustPillar 1: Gå for tale. Tenk på ‘visjonen’ du har bestemt deg for virksomheten din.Søyle 2: ære løftene dine. Dette er en stor en.Pillar 3: Ansvar. Hvis du er eier eller leder av mennesker, kan du gå opp til ansvaret du har.Søyle 4: Vis opp.Pillar 5: Konsistens.

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hva er de tre tillitenes røtter som TPM kan gi

Den pålitelige plattformmodulen (TPM) [27] er en manipuleringsmodul som gir roten til tillitsmåling, ekstern attestasjon, unik identitet og kryptografiske funksjoner for beskyttelse av både nøkler og sensitive data [28].

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Er TPM en brikke

En TPM-brikke er en sikker krypto-prosessor som er designet for å utføre kryptografiske operasjoner. Brikken inkluderer flere fysiske sikkerhetsmekanismer for å gjøre den tuklebestandig, og ondsinnet programvare kan ikke tukle med sikkerhetsfunksjonene til TPM.

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hva er flere roten til tillit

En flere rot av tillitsparadigme lar hver enhet administrere unike røtter og avledede nøkler, samt begrense tilgangen til funksjoner og ressurser som OTP, feilsøking og kontrollbiter.

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hva er den dype forklaringen på tillit

Tillit lar partnere oppleve emosjonell og engasjement sikkerhet. Det åpner døren for en dypere forbindelse og gir dem motivasjonen til å tåle de vanskelige tider de vil møte. Fem-bokstavsordet er ikke bare viktig for helsen til forholdet. Det påvirker også partnernes fysiske helse.

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hva er det primære formålet med en tillit

Hovedformålet med en tillit er å la en part holde eiendom til fordel for en annen part. En tillit er en juridisk ordning der en bobestyrer forvalter eiendeler på vegne av mottakerne av tilliten.

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hva er 5 rotverdier

2.23606

Hva er kvadratroten til 5 Verdien av rot 5, når den er redusert til 5 desimalpunkter, er 2.23606 og dette er bare den forenklede versjonen av verdien.

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hva er rot 5 som en kraft

Kvadratroten av 5 er uttrykt som √5 i radikal form og som (5) ½ eller (5) 0.5 i eksponentform. Kvadratroten av 5 avrundede opptil 5 desimaler er 2.23607.

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hvordan vet du hva et rotord er

Et rotord er et grunnleggende ord uten prefiks eller suffiks som er lagt til det (et prefiks er en streng med bokstaver som går i starten av et ord; et suffiks er en streng med bokstaver som går på slutten av et ord).

[/WPremark]

[WPremark Preset_name = “Chat_Message_1_My” Icon_Show = “0” BAKGRUNT_COLOR = “#E0F3FF” Padding_right = “30” Padding_left = “30” Border_Radius = “30”] [WPremark_icon Icon = “Quote-LEFT-2-SOLILIDTH =” 32 “høyde =” 32 “] Hva er formålet med en rotnøkkel

En rotnøkkel er et begrep for en unik passord som må genereres for sikker serverinteraksjon med et beskyttende nettverk, vanligvis kalt rotsonen. Anslag om informasjon fra denne sonen kan gjøres gjennom en server. Nøklene og sertifikatene som er nevnt er legitimasjon og sikkerhetstiltak for systemet.

[/WPremark]

0 Comments